Пентестинг и его роль в обеспечении безопасности

Эффективные методы проверки в кибербезопасности включают проведение пентестинга – одного из ключевых инструментов выявления уязвимостей в информационных системах. Пентестинг представляет собой имитацию атак хакеров с целью обнаружения слабых мест в инфраструктуре компании или приложений до того, как ими смогут воспользоваться злоумышленники.

Процесс пентестинга позволяет не только выявить уязвимости, но и оценить, насколько они критичны с точки зрения возможного ущерба. Он помогает понять, какие системы требуют первоочередной защиты и как лучше распределить ресурсы безопасности. Кроме того, пентестинг способствует обучению IT-специалистов методам защиты, улучшая общую культуру безопасности внутри организации.

Регулярное проведение пентестов позволяет компаниям адаптироваться к постоянно меняющимся условиям угроз, своевременно выявляя новые риски. Благодаря пентестингу можно имитировать реальные сценарии атак, что делает систему безопасности устойчивой и адаптивной. Следует отметить, что пентестинг должен проводиться только квалифицированными специалистами, чтобы исключить угрозы для функционирования системы в ходе проверок.

Аутентификация и контроль доступа как базовые методы защиты

Одним из основополагающих методов обеспечения кибербезопасности является надежная аутентификация и контроль доступа. Они служат неотъемлемой частью комплексной модели безопасности, позволяя ограничивать доступ к критическим ресурсам на основе четко прописанных правил. Системы аутентификации проверяют подлинность пользователя, используя пароли, биометрические данные, токены и другие методы.

Контроль доступа, в свою очередь, определяет, какие действия может выполнять пользователь после прохождения аутентификации. Внедрение многофакторной аутентификации значительно повышает уровень безопасности, так как злоумышленнику теперь необходимо преодолеть несколько уровней проверки личности. Это снижает риск несанкционированного доступа даже при компрометации одного из факторов.

Дополнительно современный подход к контролю доступа предусматривает динамический контроль с учетом контекста. Например, учитывается геолокация, тип устройства, время доступа. Такой метод обеспечивает более точную защиту и уменьшает вероятность взлома. В результате аутентификация и контроль доступа становятся фундаментом, на котором строятся остальные меры кибербезопасности.

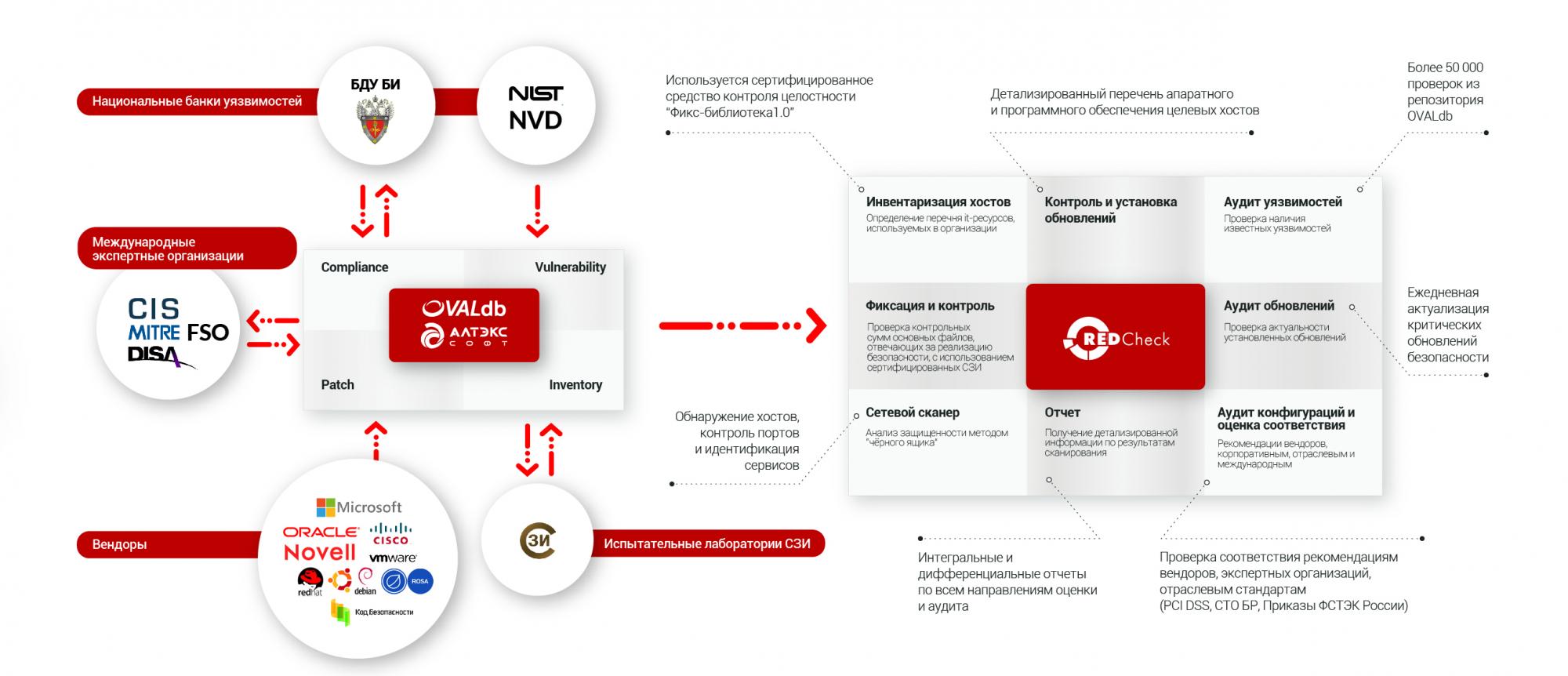

Инструменты автоматизированного сканирования уязвимостей

В рамках эффективных методов проверки в кибербезопасности нельзя обойти вниманием применение инструментов автоматизированного сканирования уязвимостей. Эти средства позволяют быстро и систематично выявлять слабые места в сетях, приложениях и операционных системах без необходимости ручного анализа каждого компонента.

Автоматические сканеры способны выявлять известные уязвимости, конфигурационные ошибки и несоответствия политике безопасности. Они также генерируют отчеты с рекомендациями по устранению обнаруженных проблем. Это значительно ускоряет процесс проверки и делает его более регулярным и масштабируемым, что критично для современных динамичных инфраструктур.

Однако важно понимать, что автоматизация не заменяет человеческий фактор. Результаты сканирования требуют тщательного анализа, так как сканеры могут генерировать ложные срабатывания или пропускать сложные уязвимости. Поэтому комплексный подход, комбинирующий автоматизацию и экспертные проверки, является наилучшей практикой для поддержания высокого уровня безопасности.

Мониторинг и анализ логов для обнаружения инцидентов

Мониторинг и анализ логов — это один из наиболее значимых методов проверки безопасности, заключающийся в сборе и анализе данных о событиях в информационной системе.

Эффективный мониторинг помогает своевременно обнаружить отклонения от нормы и потенциальные инциденты, включая попытки вторжений и внутренние злоупотребления.

Системы сбора логов позволяют фиксировать входы пользователей, изменения конфигураций, действия приложений и другие события. Инструменты анализа используют методы корреляции данных и искусственный интеллект для выявления подозрительного поведения в режиме реального времени. Такой проактивный подход существенно сокращает время реагирования на угрозы и минимизирует ущерб.

Для успешного мониторинга необходимо настроить централизованный сбор логов и определить критерии тревожных событий. Далее специалисты проводят регулярный анализ и расследование инцидентов на основе полученных данных.

В условиях постоянного роста киберугроз мониторинг и анализ логов становятся критически важными для поддержания надежного уровня безопасности в любой организации.

- Пентестинг позволяет выявить и исправить уязвимости до их эксплуатации злоумышленниками.

- Аутентификация и контроль доступа обеспечивают защиту ресурсов от несанкционированного доступа.

- Автоматизированное сканирование уязвимостей ускоряет и систематизирует проверки защиты.

- Мониторинг и анализ логов дают возможность быстро обнаруживать и реагировать на инциденты.